如何在獨立模式下設置訪客網絡存取限制的SSID

選項

Zyxel小編 Corey

文章數: 218  Zyxel Employee

Zyxel Employee

Zyxel Employee

Zyxel Employee

訪客網絡可以應用於大多數設備連接到相同 SSID 的公共網絡中,禁止設備相互連接,以確保網絡安全。

* 注意:請將下面的範例替換為您的實際設定。此範例使用的設備為 NWA210X(韌體版本:V6.30(ABTD.3))。

在訪客網絡中可以使用兩種功能:Intra-BSS Blocking 和 Layer2 Isolation。

Intra-BSS Traffic blocking: 啟用此功能,可以禁止連接到相同 AP 底下的相同 SSID 的設備相互連接。若兩台裝置連接不同 AP ,則無法禁止連線。

Layer-2 Isolation: Layer 2 isolation 只允許使用者連接列入白名單的目的地 MAC 地址的流量。使用者只要在白名單加入 Gateway 的 MAC 位址,就能成功做到訪客 SSID 只能連接外網,不能連接同網段其他設備。

**注意:Layer-2 Isolation 僅適用於同一網段底下的 SSID,如果 SSID 具有不同網段,則由 Gateway 設備使用 ACL 或防火牆規則阻止流量。

**注意:Layer-2 Isolation 僅適用於同一網段底下的 SSID,如果 SSID 具有不同網段,則由 Gateway 設備使用 ACL 或防火牆規則阻止流量。

以下教學示範如何在獨立模式下設置訪客網絡的 SSID。

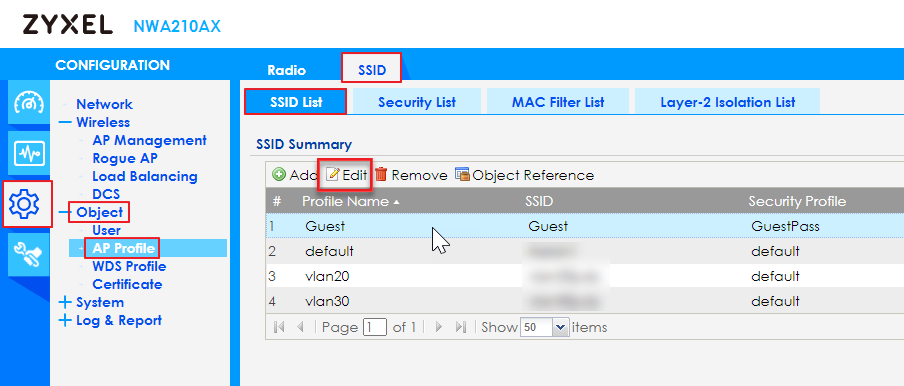

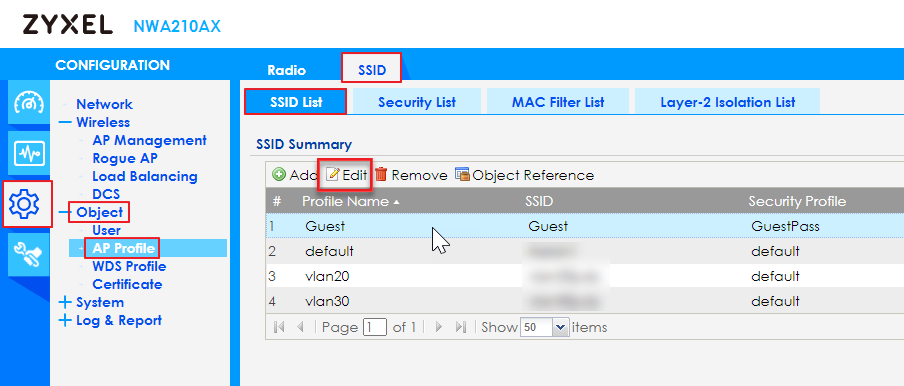

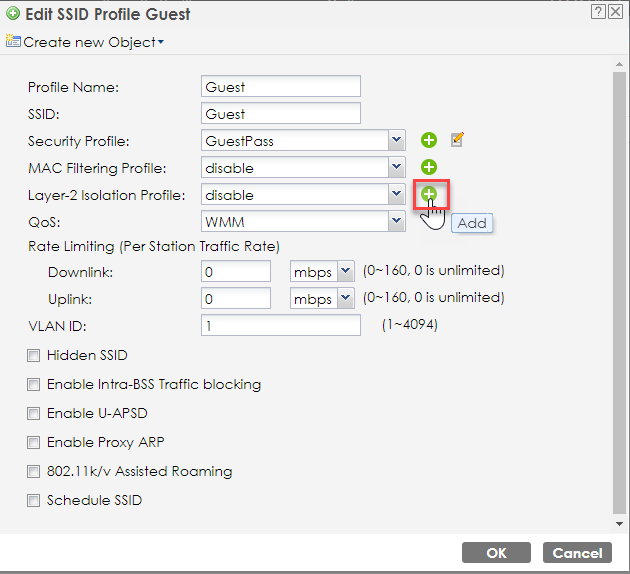

1. 開啟 Configuration >> Object >> AP profile >> SSID

點擊 “ Add ” 創建新的 SSID 配置文件或選擇要編輯的 SSID。

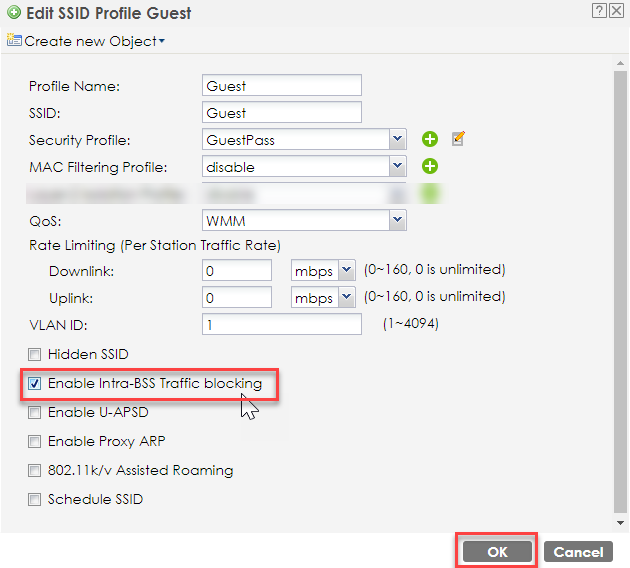

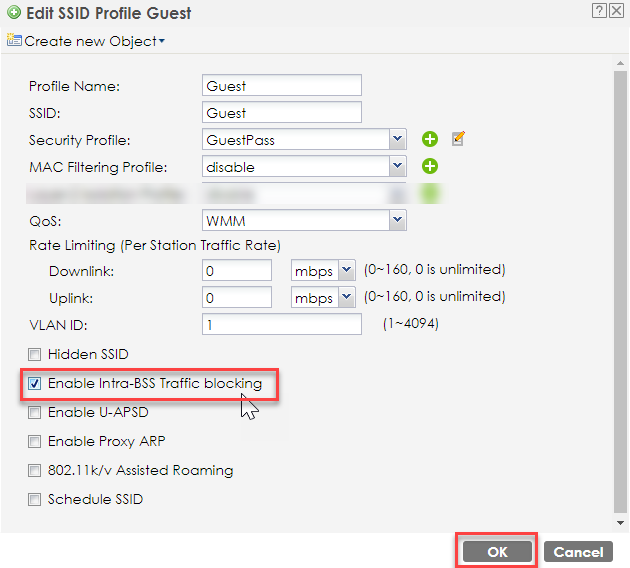

2. 啟用Intra-BSS Traffic blocking

3. 設定 Layer-2 Isolation Profile在支援此功能的型號

2. 啟用Intra-BSS Traffic blocking

3. 設定 Layer-2 Isolation Profile在支援此功能的型號

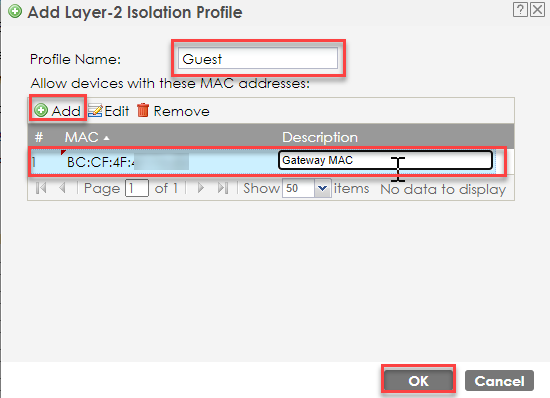

3.2 點擊 "Add" 將 Gateway MAC 位址加入允許連線的清單。

若有其他內部設備希望訪客可以連線,也可以加入此清單,例如 : 印表機、無線投影。

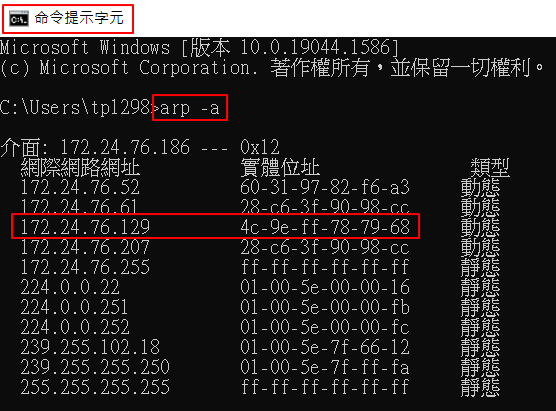

若不確定當下網路環境的 Gateway MAC 位址,可以使用 Windows 命令提示字元查詢。

輸入指令 arp -a 即可查詢 Gateway 的 MAC 位址:

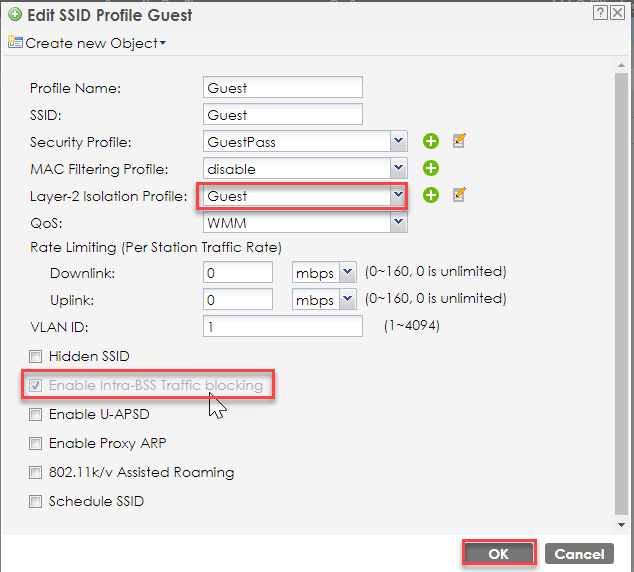

3.3 開啟 Layer-2 Isolation 後,Intra-BSS Traffic Blocking 功能同時也會自動開啟。

0