【2026 年 1 月 技巧與秘訣】現在正是將 VPN 加密升級至 AES-GCM 的最佳時機!

Zyxel Employee

Zyxel Employee

AES-GCM(Galois/Counter Mode)是現代 VPN(如 IPsec 與 TLS)中公認的加密黃金標準。本篇文章將帶您快速了解 AES-GCM,更重要的是,協助您順利採用最新技術,確保連線安全。

AES-GCM 屬於 AEAD(Authenticated Encryption with Associated Data,具備驗證功能的加密)演算法,這是理解 AES-GCM 時最關鍵的核心概念。

- 舊作法(AES-CBC):在較舊的 VPN 設定中,加密與驗證是分開進行的兩個步驟。通常會使用 AES-CBC 來保護資料內容(機密性),再搭配像 SHA-256(HMAC)這類的雜湊演算法,確保資料未被竄改(完整性)。這種「拼接式」的設計容易在實作上產生錯誤,也因此衍生出不少資安弱點。

- 新作法(AES-GCM):GCM 能在單一且高效率的運算流程中,同時完成資料加密與完整性驗證,確保資料在被加密的同時,也未遭到竄改。

因此,相較於 AES-CBC 等舊式模式,AES-GCM 在效能與安全性兩個面向上都具備明顯優勢。

💡效能

AES-GCM 與 AES-CBC 在實務上的最大差異如下:

- AES-CBC(序列處理):CBC 全名為 Cipher Block Chaining。在加密第 2 個區塊前,必須先完成第 1 個區塊的加密,因為前一個區塊的結果會被用於下一個區塊。這是一種序列化流程,必須逐一完成,無法同時處理。

- AES-GCM(平行處理):GCM 採用 Counter Mode,透過計數器的方式,將區塊加密轉換為串流加密。這代表第 1、2 甚至第 100 個區塊,都可以同時進行加密。

由於支援平行處理,AES-GCM 能完整發揮現代多核心 CPU 與硬體加速指令的效能(例如 Intel/AMD 的 AES-NI,或 ARM 的 Crypto Extensions),在相同硬體條件下,通常可提供比 AES-CBC 更高的傳輸效能。

🛡️安全性

AES-CBC 需要將資料切分為固定大小的區塊(16 位元組)。若資料長度不足 16 位元組,便必須透過「填充」來補齊。

- 問題在於:若 VPN 防火牆在遇到錯誤填充時,洩漏出些微的時間差或錯誤訊息,駭客便可能藉此誘使系統逐位元解密流量,這類攻擊被稱為 Padding Oracle Attack(著名案例包含 Lucky 13 與 POODLE)。

- 解決方式:AES-GCM 屬於串流加密模式,完全不需要填充機制,因此可徹底避免 Padding Oracle 攻擊。

AES-GCM is commonly adapted in the industry and becomes the dominant standard in:

- TLS 1.3:最新的網頁安全標準(HTTPS)強制使用 AES-GCM 等 AEAD 加密演算法,並全面淘汰 CBC 模式。

- IPsec / IKEv2:多數現代企業級防火牆(如 Palo Alto、Fortinet、Cisco)及作業系統(Windows、macOS、Linux)皆將 AES-GCM 列為預設優先選項。

- 法規遵循:各國政府(如美國 NSA 的 CNSA Suite)通常要求使用 AES-GCM 來保護機密資料。

🔔為什麼 Zyxel 建議客戶改用 AES-GCM?

若您的防火牆或 VPN 用戶端未使用 AES-GCM,可能會發生以下三種情況,從「影響體驗」到「嚴重問題」不等:

1.Performance degradation

連線將退回使用較舊的 AES-CBC。由於 CBC 無法平行處理,VPN 傳輸效能將明顯降低,閘道設備的 CPU 使用率也會大幅提高。原本在 GCM 下可達 1Gbps 的設備,在 CBC 模式下可能僅剩 300Mbps。

2. 連線失敗(提案不相容)

若對端設備(例如安全政策嚴格的雲端服務、高資安要求的合作夥伴,或現代化用戶端)強制僅允許 AEAD/GCM,加密協商將無法成立,並在紀錄中出現「Phase 2 Proposal Mismatch」或「No Proposal Chosen」等錯誤訊息。

3. 資安風險

被迫使用 AES-CBC,除非實作已完整修補 Lucky 13 等填充攻擊(這在實務上相當困難),否則理論上仍可能遭到進階攻擊者攔截並解密流量。

📣採取行動

請務必在 VPN Phase 2(IPsec)設定中,將 AES-GCM-128(或 256) 設為最高優先順序。

僅在必須相容無法支援新加密演算法的舊型設備時,才保留 AES-CBC 作為備援選項。

以下為在 USG FLEX H 系列防火牆 中選擇 AES-GCM 的設定步驟:

📌注意事項:需先升級至 uOS v1.37,才能啟用 AES-GCM 支援,請先完成韌體更新。

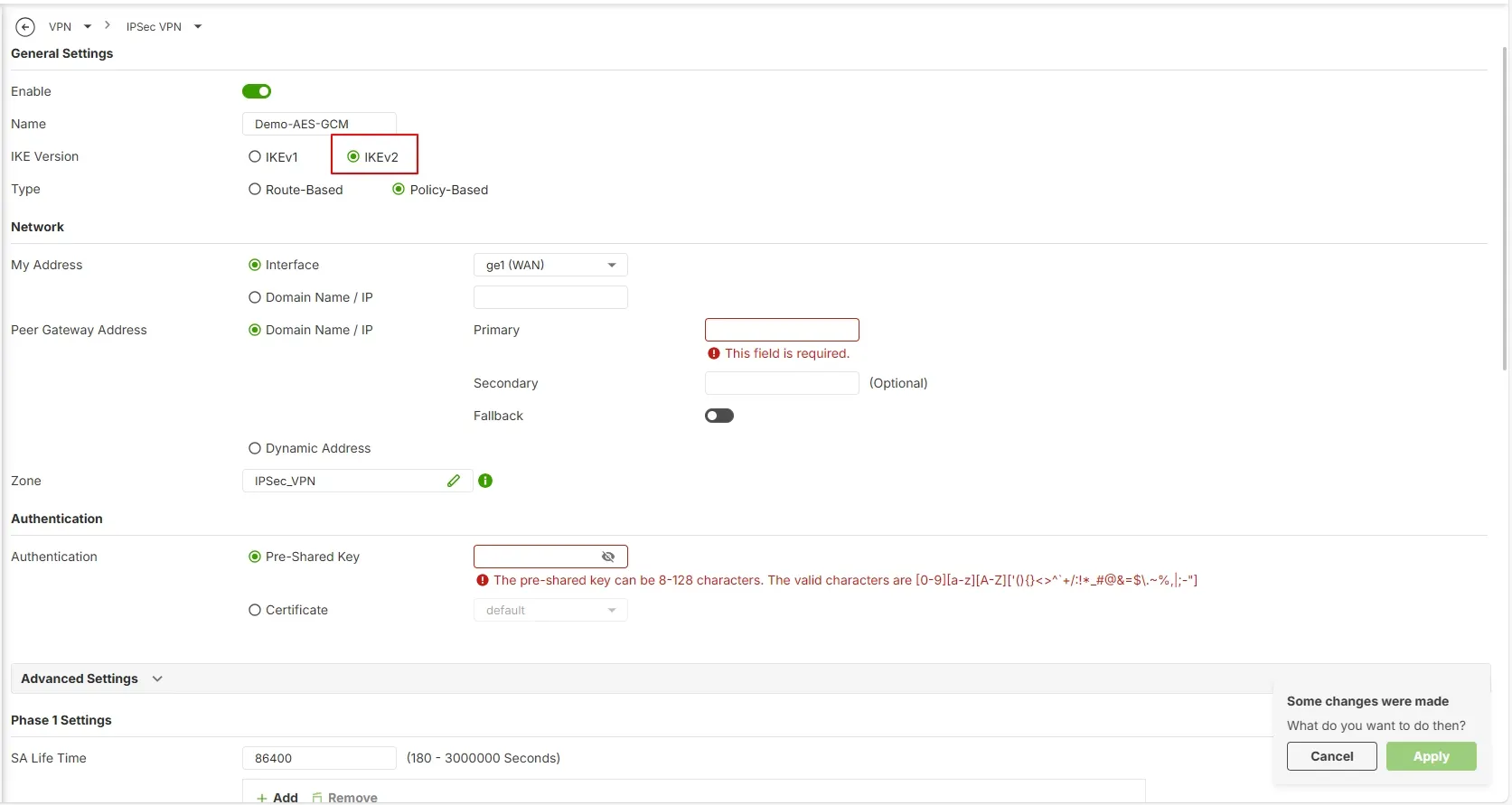

1.前往 VPN > IPSec VPN 設定頁面,於 IKE 版本選擇 IKEv2。

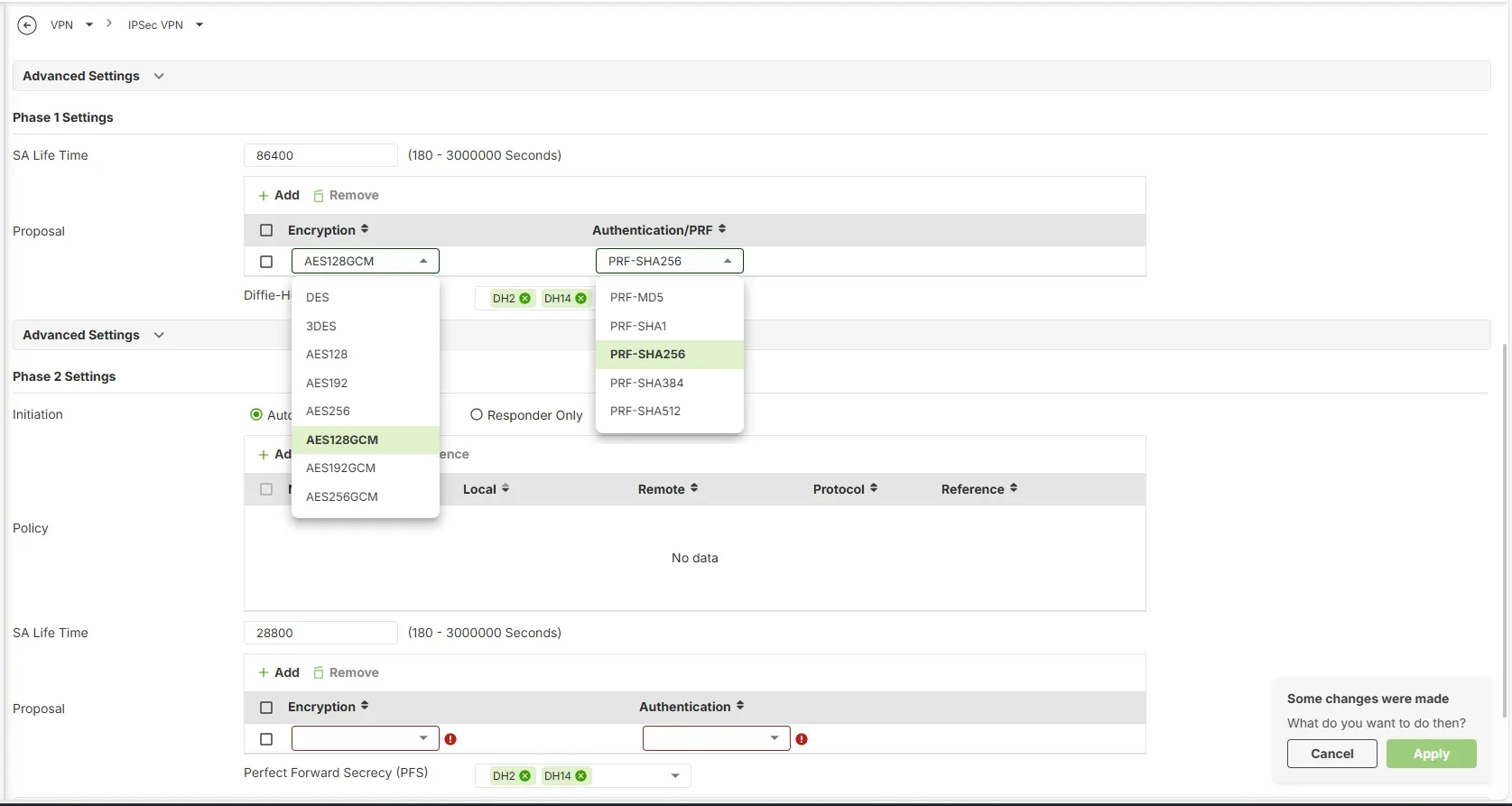

2. 在 Phase 1 設定頁面中,於「加密(Encryption)」欄位選擇 AES128GCM,並於「驗證/PRF(Authentication/PRF)」欄位選擇 PRF-SHA256。

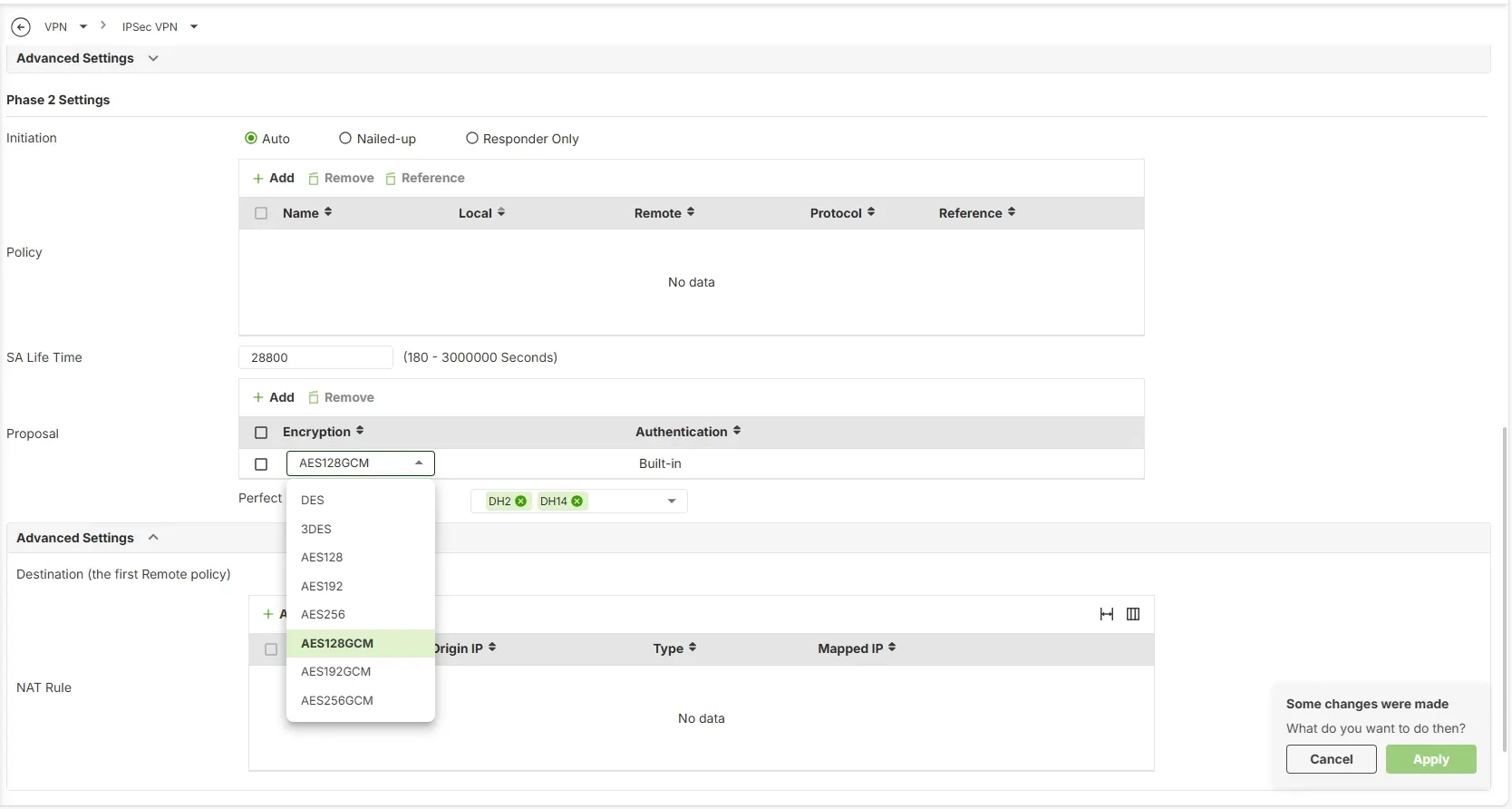

3. 在 Phase 2 設定頁面中,於「加密(Encryption)」欄位選擇 AES128GCM。

💭邁出下一步

若您尚未啟用 AES-GCM,現在正是最佳時機。請升級至 uOS v1.37,並在 VPN Phase 2 設定中啟用 AES-GCM,享受更高效能與更強大的安全防護。

我們也誠摯期待您分享升級後的使用心得,以及 AES-GCM 為您的 VPN 架構帶來的實際效益。